Il nuovo paradigma dell’accesso alle risorse IT

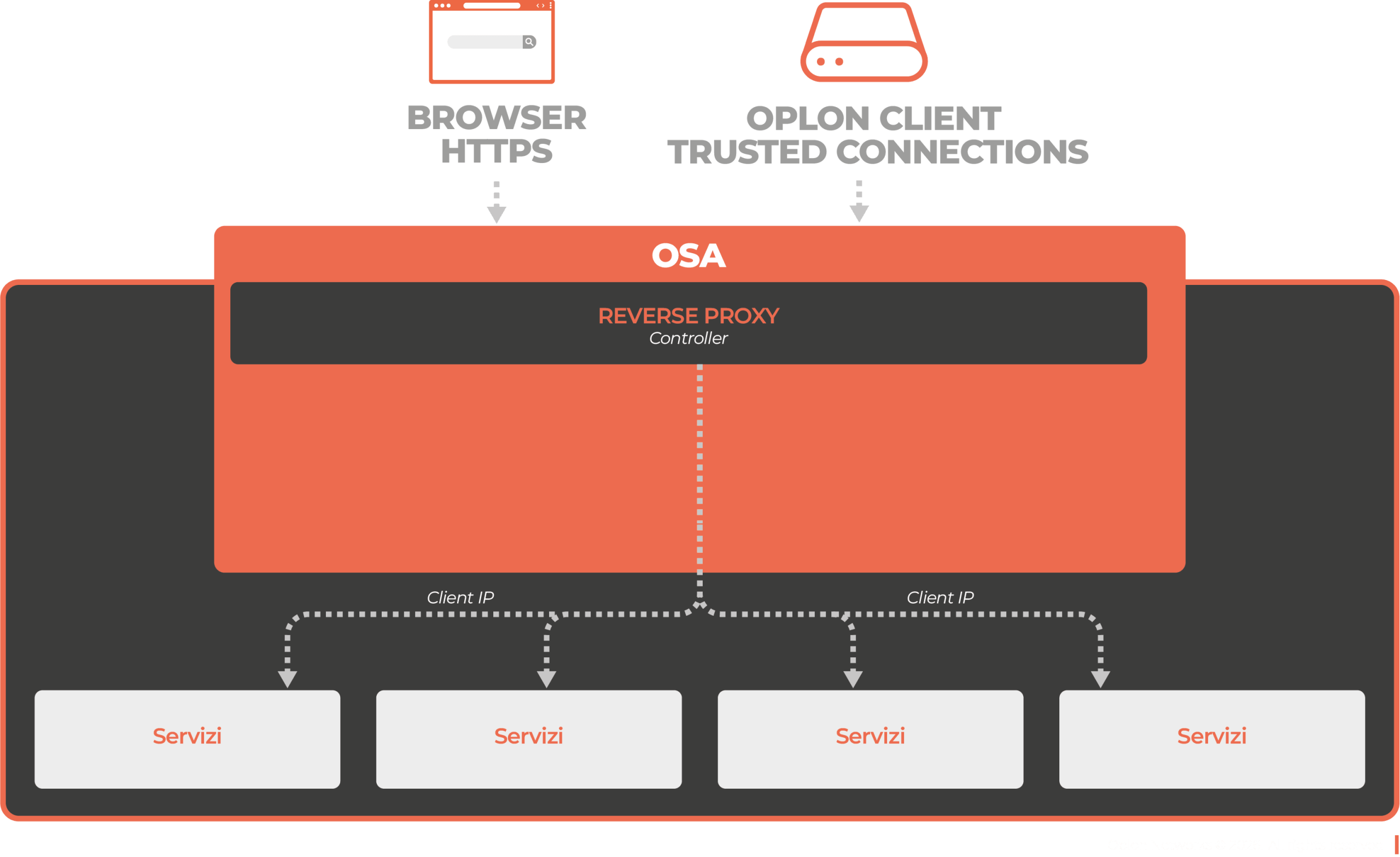

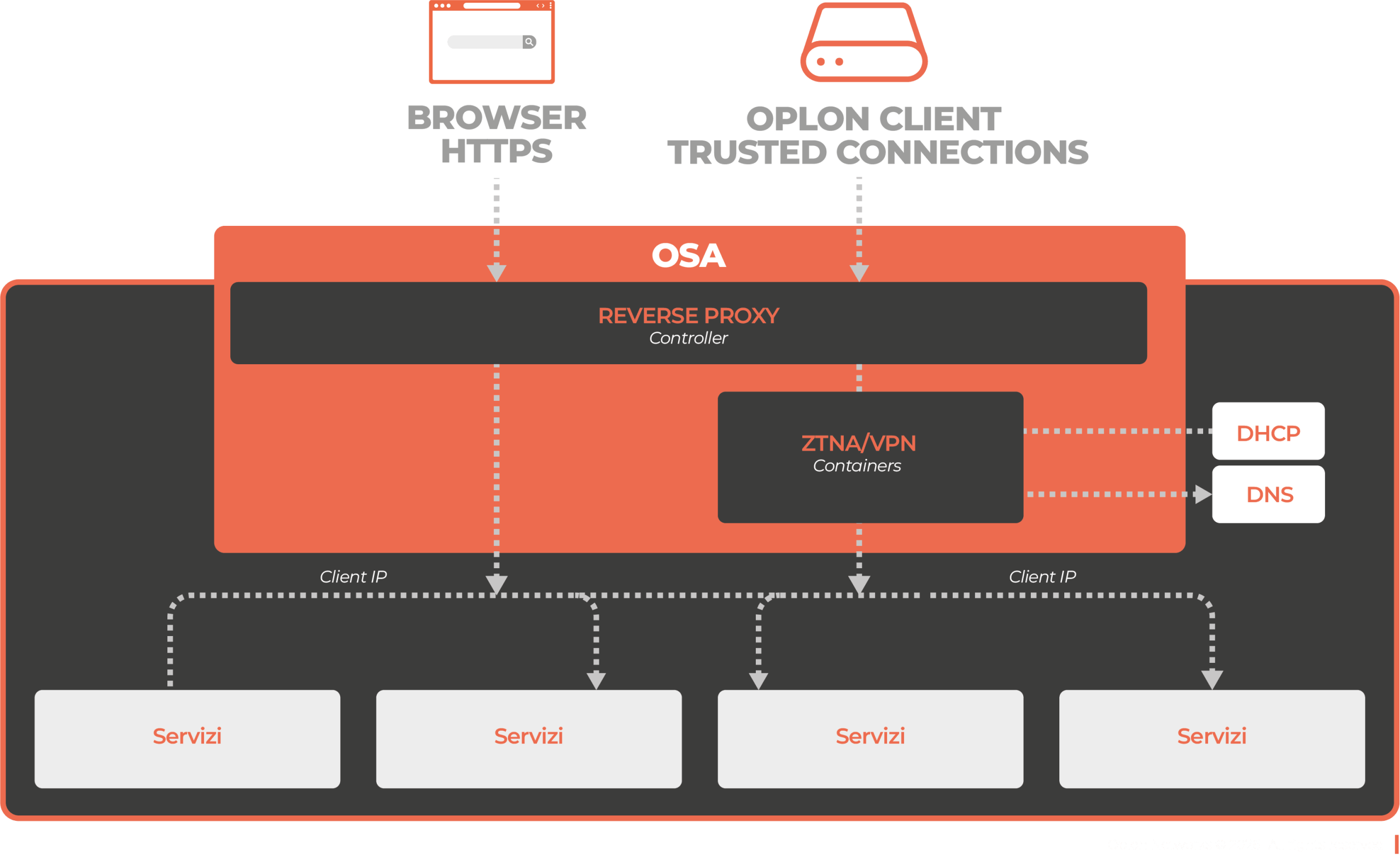

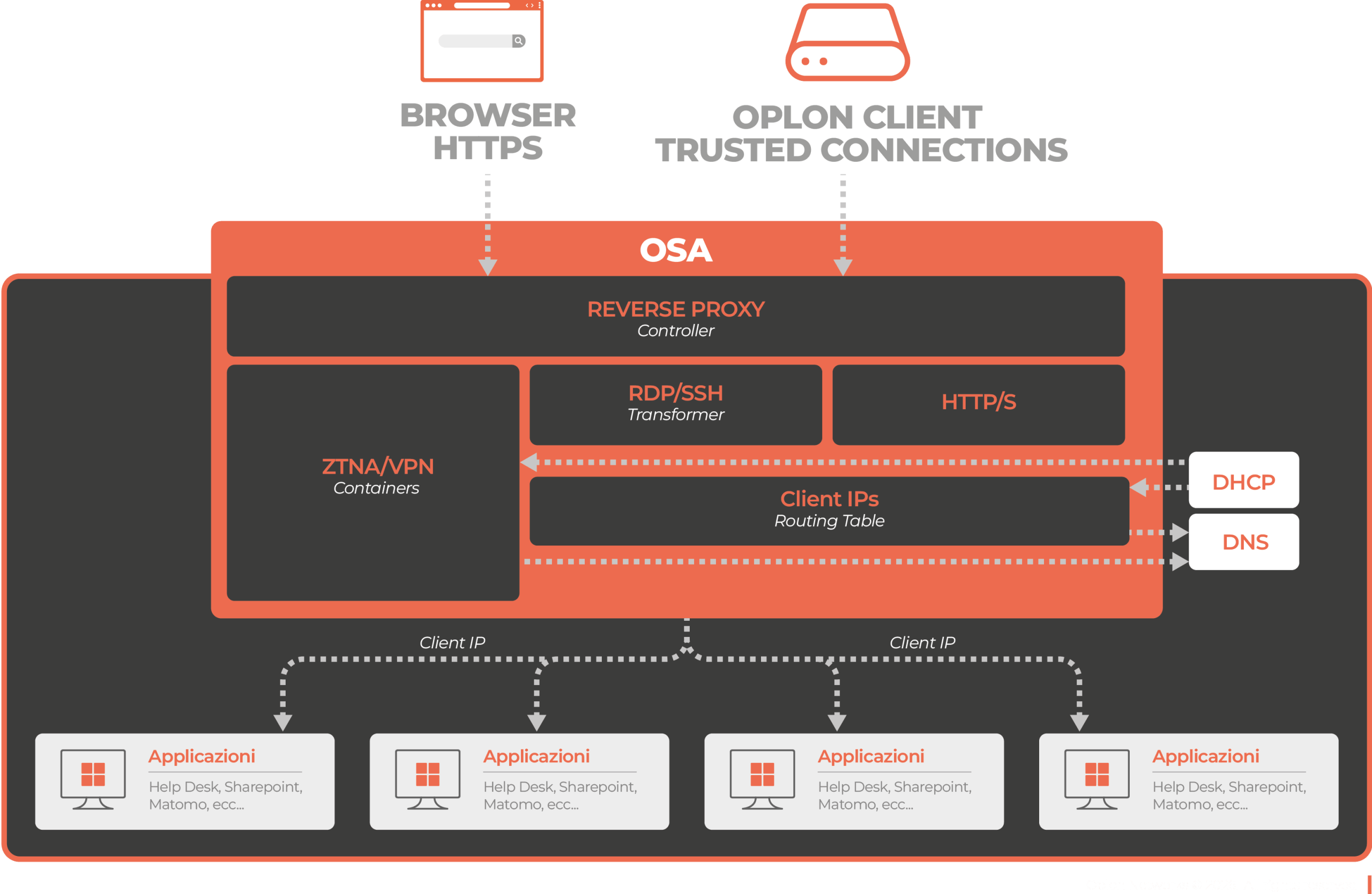

Oplon Trusted Connections introduce un nuovo approccio alla connettività aziendale: connettere le persone alle risorse, non alle reti. Integrando sicurezza moderna e infrastrutture esistenti, consente accessi protetti via HTTPS senza esporre l’intera rete, superando i limiti delle VPN tradizionali. Grazie a un livello applicativo intelligente e all’uso di container isolati,